Розробка гібридного ймовірнісного методу генерації ключів з використанням багатошарового шифру Рівеста-Шаміра-Адлемана та навчання з помилками для підвищення безпеки шифру Гілла

DOI:

https://doi.org/10.15587/1729-4061.2026.348890Ключові слова:

шифр Гілла, багаточисловий RSA, навчання з помилками, ймовірнісне шифруванняАнотація

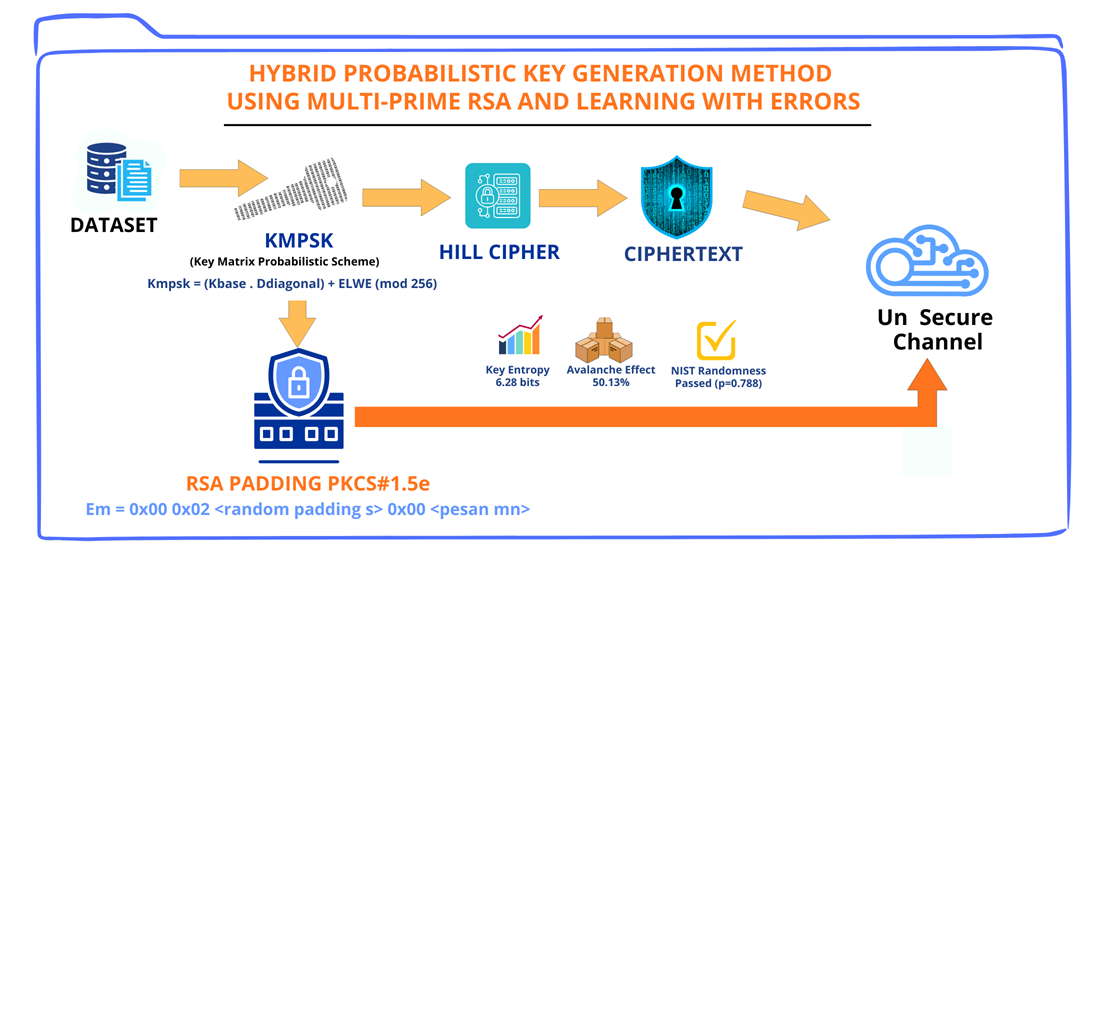

Це дослідження зосереджено на вразливостях класичного матричного шифрування та асиметричних схем доповнення в гібридних криптосистемах для захисту високопродуктивних потоків корпоративних даних. Алгоритм шифру Гілла є дуже вразливим до атак з відомим відкритим текстом та аналізу розподілу частот, тоді як стандартна схема доповнення Рівеста-Шаміра-Адлемана (RSA) стандартів криптографії з відкритим ключем (PKCS#1 v1.5) є вразливою до атак оракула з доповненням. Щоб подолати ці проблеми, це дослідження пропонує гібридну криптографічну модель, яка інтегрується зі схемою ймовірнісної схеми матриці ключів (KMPS) з використанням багатошарової архітектури RSA та навчання з помилками (LWE), поряд з модифікованою схемою доповнення (PKCS #1 v1.5e) з використанням випадкових шумів. Особливістю цього методу є побудова недетермінованої матриці ключів, що поєднує випадкову базову матрицю з діагональною матрицею, отриманою з багатошарових параметрів RSA, та вставляє гауссівський ймовірнісний шум. Після цього проводиться перевірка безпеки за допомогою набору статистичних тестів Національного інституту стандартів і технологій (NIST). Експериментальні результати показують, що для матриці 10 x 10 шифротекст досягає P-значення 0,788 у тесті частотного монобіту, що значно перевищує поріг NIST 0,01. Це означає, що вихідний результат статистично не відрізняється від випадкового шуму. Спостерігається ефект лавини 50,13%, що демонструє сильну відповідність критерію лавини та вказує на значну стійкість до диференціальних криптоаналітичних атак. Внутрішня ентропія ключа збільшена до 6,28 біта. Ця модель забезпечує надійне рішення для захисту конфіденційних записів бази даних та журналів транзакцій у корпоративних середовищах, а також гарантує конфіденційність без шкоди для обчислювальної ефективності

Посилання

- Frustaci, M., Pace, P., Aloi, G., Fortino, G. (2018). Evaluating Critical Security Issues of the IoT World: Present and Future Challenges. IEEE Internet of Things Journal, 5 (4), 2483–2495. https://doi.org/10.1109/jiot.2017.2767291

- Ali, G., Dida, M. A., Elikana Sam, A. (2021). A Secure and Efficient Multi-Factor Authentication Algorithm for Mobile Money Applications. Future Internet, 13 (12), 299. https://doi.org/10.3390/fi13120299

- Stallings, W. (2020). Cryptography and Network Security: Principles and Practice. Pearson.

- Hill, L. S. (1929). Cryptography in An Algebraic Alphabet. The American Mathematical Monthly, 36 (6), 306–312. https://doi.org/10.1080/00029890.1929.11986963

- Lone, P. N., Singh, D., Stoffová, V., Mishra, D. C., Mir, U. H., Kumar, N. (2022). Cryptanalysis and Improved Image Encryption Scheme Using Elliptic Curve and Affine Hill Cipher. Mathematics, 10 (20), 3878. https://doi.org/10.3390/math10203878

- Barrieta, R. G., Canlas, A. S., Cortez, D. M. A., Mata, K. E. (2022). Modified Hill Cipher Algorithm using Myszkowski Transposition to address Known-Plaintext attack. International Journal for Research in Applied Science and Engineering Technology, 10 (4), 3242–3249. https://doi.org/10.22214/ijraset.2022.41970

- Imam, R., Areeb, Q. M., Alturki, A., Anwer, F. (2021). Systematic and Critical Review of RSA Based Public Key Cryptographic Schemes: Past and Present Status. IEEE Access, 9, 155949–155976. https://doi.org/10.1109/access.2021.3129224

- Bleichenbacher, D. (1998). Chosen ciphertext attacks against protocols based on the RSA encryption standard PKCS #1. Advances in Cryptology – CRYPTO ’98, 1–12. https://doi.org/10.1007/bfb0055716

- Regev, O. (2009). On lattices, learning with errors, random linear codes, and cryptography. Journal of the ACM, 56 (6), 1–40. https://doi.org/10.1145/1568318.1568324

- Lyubashevsky, V., Peikert, C., Regev, O. (2013). On Ideal Lattices and Learning with Errors over Rings. Journal of the ACM, 60 (6), 1–35. https://doi.org/10.1145/2535925

- Sabani, M. E., Savvas, I. K., Garani, G. (2024). Learning with Errors: A Lattice-Based Keystone of Post-Quantum Cryptography. Signals, 5 (2), 216–243. https://doi.org/10.3390/signals5020012

- Schindler, W. (2000). A Timing Attack against RSA with the Chinese Remainder Theorem. Cryptographic Hardware and Embedded Systems – CHES 2000, 109–124. https://doi.org/10.1007/3-540-44499-8_8

- Henecka, W., May, A., Meurer, A. (2010). Correcting Errors in RSA Private Keys. Advances in Cryptology – CRYPTO 2010, 351–369. https://doi.org/10.1007/978-3-642-14623-7_19

- Rivain, M. (2009). Securing RSA against Fault Analysis by Double Addition Chain Exponentiation. Topics in Cryptology – CT-RSA 2009, 459–480. https://doi.org/10.1007/978-3-642-00862-7_31

- Jiang, Z., Zhou, Y., Liu, Y. (2024). New partial key exposure attacks on RSA with additive exponent blinding. Cybersecurity, 7 (1). https://doi.org/10.1186/s42400-024-00214-y

- Zheng, M. (2022). Revisiting the Polynomial-Time Equivalence of Computing the CRT-RSA Secret Key and Factoring. Mathematics, 10 (13), 2238. https://doi.org/10.3390/math10132238

- Venkatraman, S., Overmars, A. (2019). New Method of Prime Factorisation-Based Attacks on RSA Authentication in IoT. Cryptography, 3 (3), 20. https://doi.org/10.3390/cryptography3030020

- Tahat, N., Tahat, A. A., Abu-Dalu, M., Albadarneh, R. B., Abdallah, A. E., Al-Hazaimeh, O. M. (2020). A new RSA public key encryption scheme with chaotic maps. International Journal of Electrical and Computer Engineering (IJECE), 10 (2), 1430. https://doi.org/10.11591/ijece.v10i2.pp1430-1437

- Thiziers, A. H., Cisse, H., T., J., Michel, B. (2019). Enhanced, Modified and Secured RSA Cryptosystem based on n Prime Numbers and Offline Storage for Medical Data Transmission via Mobile Phone. International Journal of Advanced Computer Science and Applications, 10 (10). https://doi.org/10.14569/ijacsa.2019.0101050

- Kamardan, M. G., Aminudin, N., Che-Him, N., Sufahani, S., Khalid, K., Roslan, R. (2018). Modified Multi Prime RSA Cryptosystem. Journal of Physics: Conference Series, 995, 012030. https://doi.org/10.1088/1742-6596/995/1/012030

- Farooq, S., Altaf, A., Iqbal, F., Thompson, E. B., Vargas, D. L. R., Díez, I. de la T., Ashraf, I. (2023). Resilience Optimization of Post-Quantum Cryptography Key Encapsulation Algorithms. Sensors, 23 (12), 5379. https://doi.org/10.3390/s23125379

- Libert, B., Ling, S., Nguyen, K., Wang, H. (2023). Zero-Knowledge Arguments for Lattice-Based Accumulators: Logarithmic-Size Ring Signatures and Group Signatures Without Trapdoors. Journal of Cryptology, 36 (3). https://doi.org/10.1007/s00145-023-09470-6

- Liang, W., Liu, Z., Zhao, X., Yang, Y., Liang, Z. (2024). Flexible and Compact MLWE-Based KEM. Mathematics, 12 (11), 1769. https://doi.org/10.3390/math12111769

- Kieu-Do-Nguyen, B., The Binh, N., Pham-Quoc, C., Nghi, H. P., Tran, N.-T., Hoang, T.-T., Pham, C.-K. (2024). Compact and Low-Latency FPGA-Based Number Theoretic Transform Architecture for CRYSTALS Kyber Postquantum Cryptography Scheme. Information, 15 (7), 400. https://doi.org/10.3390/info15070400

##submission.downloads##

Опубліковано

Як цитувати

Номер

Розділ

Ліцензія

Авторське право (c) 2026 Mahdianta Pandia, Poltak Sihombing, Mohammad Andri Budiman, Erna Budhiarti Nababan

Ця робота ліцензується відповідно до Creative Commons Attribution 4.0 International License.

Закріплення та умови передачі авторських прав (ідентифікація авторства) здійснюється у Ліцензійному договорі. Зокрема, автори залишають за собою право на авторство свого рукопису та передають журналу право першої публікації цієї роботи на умовах ліцензії Creative Commons CC BY. При цьому вони мають право укладати самостійно додаткові угоди, що стосуються неексклюзивного поширення роботи у тому вигляді, в якому вона була опублікована цим журналом, але за умови збереження посилання на першу публікацію статті в цьому журналі.

Ліцензійний договір – це документ, в якому автор гарантує, що володіє усіма авторськими правами на твір (рукопис, статтю, тощо).

Автори, підписуючи Ліцензійний договір з ПП «ТЕХНОЛОГІЧНИЙ ЦЕНТР», мають усі права на подальше використання свого твору за умови посилання на наше видання, в якому твір опублікований. Відповідно до умов Ліцензійного договору, Видавець ПП «ТЕХНОЛОГІЧНИЙ ЦЕНТР» не забирає ваші авторські права та отримує від авторів дозвіл на використання та розповсюдження публікації через світові наукові ресурси (власні електронні ресурси, наукометричні бази даних, репозитарії, бібліотеки тощо).

За відсутності підписаного Ліцензійного договору або за відсутністю вказаних в цьому договорі ідентифікаторів, що дають змогу ідентифікувати особу автора, редакція не має права працювати з рукописом.

Важливо пам’ятати, що існує і інший тип угоди між авторами та видавцями – коли авторські права передаються від авторів до видавця. В такому разі автори втрачають права власності на свій твір та не можуть його використовувати в будь-який спосіб.