Розробка методу комплексного стеганографічного вбудовування інформації в структурно-психовізуальному просторі

DOI:

https://doi.org/10.15587/1729-4061.2026.351181Ключові слова:

безпілотні комплекси, інфокомунікаційні системи, відео-контейнер, надмірність, структурні залежності, позиційний базисАнотація

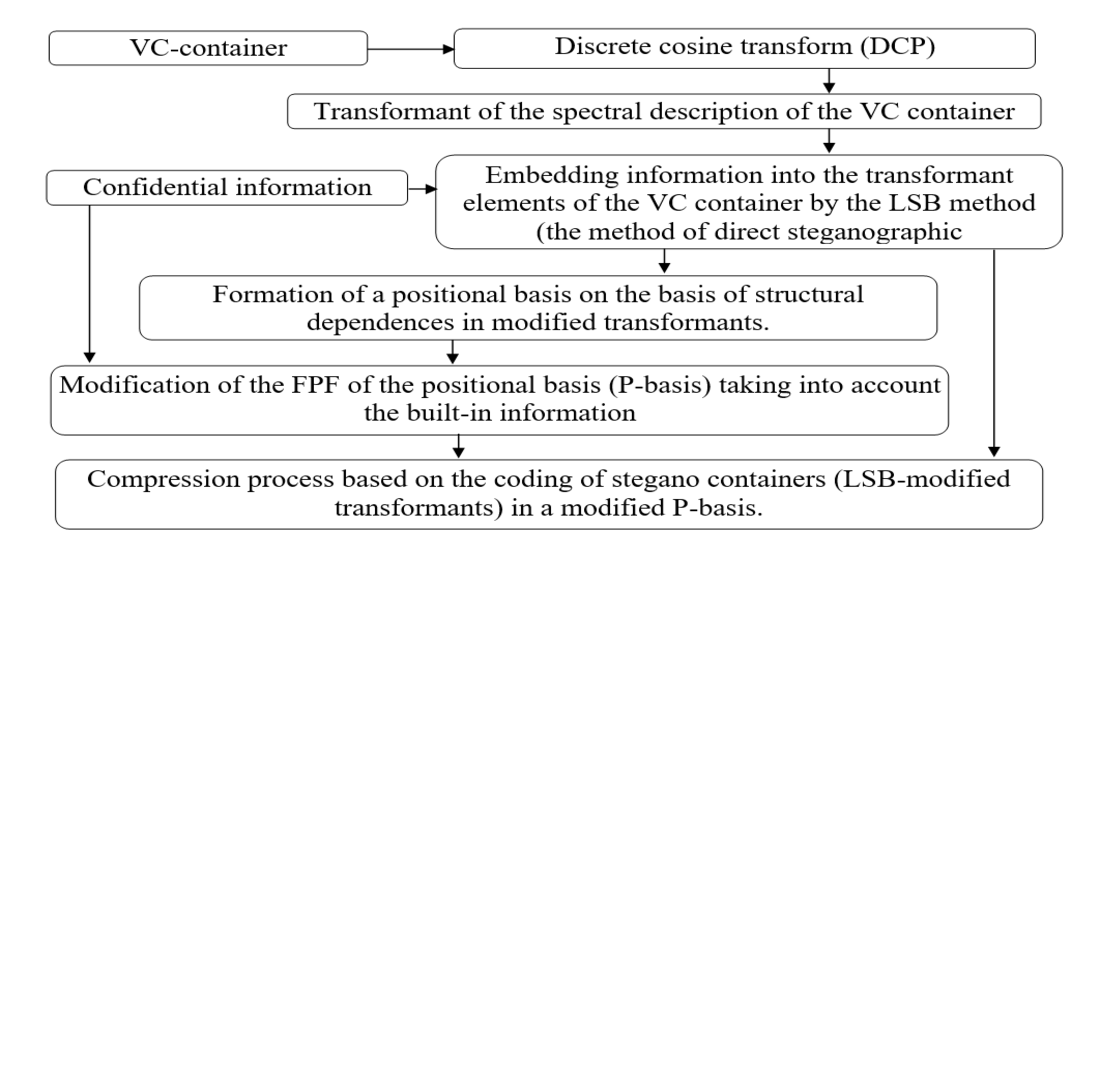

Об’єктом дослідження є процеси підвищення ефективності стеганографічних методів для захисту інформації з заданим рівнем цілісності та оперативності передачі в інфокомунікаційних системах. В роботі досліджується науково-прикладна проблема стосовно підвищення рівня захисту інформації з заданим рівнем цілісності оперативності її доставки з безпілотних комплексів (БПК). Це зумовлено наявністю протиріччя між забезпеченням конфіденційності відеоінформації та оперативністю її доставки з заданою цілісністю. В процесі дослідження розробляється метод структурного стеганографічного вбудовування на основі зміни значень основи позиційного базису (ПБ). Відмінністю є вбудовування інформації в процесі модифікації величин ПБ з врахуванням виявлення структурних залежностей в спектрально-модифікованому просторі відео-контейнеру (ВКН). Такі перетворення здійснюються за умов зменшення впливу модифікацій спектрального простору на рівень стиснення. Наведені переваги дозволяють побудувати комплексний метод стеганографічних перетворень в процесі стиснення ВКН. До основних відмінностей методу слід віднести два аспекти. Перша – це використання послідовності стеганографічних перетворень в незалежних просторах щодо виявлення залежностей, які використовуються в процесі вбудовування інформації. Друга – це те, що вбудовування інформації здійснюється в структурно-спектральному просторі з врахуванням його модифікації за наймолодшими бітами. Це дозволяє збільшити рівень стеганографічної ємності в середньому на 7 % без внесення спотворень цілісності стегано-контейнерів та вилученої на приймальній стороні прихованої інформації. Розроблений метод передбачається використовувати для підвищення конфіденційності, оперативності та цілісності доставки відеоінформації з безпілотних комплексів

Посилання

- Barannik, V., Lytvinenko, M., Okladnoy, D., Suprun, O. (2017). Description of the OFDM symbol with the help of mathematical laws. Analysis of technologies that were used in this case. 2017 2nd International Conference on Advanced Information and Communication Technologies (AICT), 183–187. https://doi.org/10.1109/aiact.2017.8020095

- Ai, D., Jiang, G., Lam, S.-K., He, P., Li, C. (2023). Computer vision framework for crack detection of civil infrastructure – A review. Engineering Applications of Artificial Intelligence, 117, 105478. https://doi.org/10.1016/j.engappai.2022.105478

- Sharma, R., Bollavarapu, S. (2015). Data Security using Compression and Cryptography Techniques. International Journal of Computer Applications, 117 (14), 15–18. https://doi.org/10.5120/20621-3342

- Barannik, V., Sidchenko, S., Barannik, D., Shulgin, S., Barannik, V., Datsun, A. (2021). Devising a conceptual method for generating cryptocompression codograms of images without loss of information quality. Eastern-European Journal of Enterprise Technologies, 4 (2 (112)), 6–17. https://doi.org/10.15587/1729-4061.2021.237359

- Chanda D’Layla, A. W., Nevin, M., Sunardi Putra, G. G., de La Croix, N. J., Ahmad, T. (2023). Steganography in Grayscale Images: Improving the Quality of a Stego Image. 2023 3rd International Conference on Smart Generation Computing, Communication and Networking (SMART GENCON), 1–6. https://doi.org/10.1109/smartgencon60755.2023.10442310

- Dipankar, D. (2025). Comparative Analysis Of Steganographic Techniques For Data Hiding In Digital Images. figshare. Journal contribution. https://doi.org/10.6084/m9.figshare.30621860.v1

- Rizal, R., Rahmatulloh, A., Widiyasono, N., R, R., Nursamsi, D. R. (2023). Steganography: Combination of Least Significant Bit (LSB) and Bit-Plane Complexity Segmentation (BPCS) Methods for Hiding Massage on Image and Audio. International Journal of Computer Applications, 185 (21), 1–7. https://doi.org/10.5120/ijca2023922929

- Hama, H. K., Ahmed, A., Hassan, B. A., Abdullah, A. A. (2025). Hybrid Encryption and Steganography for Secure Image Data Hiding. UHD Journal of Science and Technology, 9 (2), 287–296. https://doi.org/10.21928/uhdjst.v9n2y2025.pp287-296

- Emad, E., Safey, A., Refaat, A., Osama, Z., Sayed, E., Mohamed, E. (2018). A secure image steganography algorithm based on least significant bit and integer wavelet transform. Journal of Systems Engineering and Electronics, 29 (3), 639. https://doi.org/10.21629/jsee.2018.03.21

- Ravindra, A., Bansod, S., Singh, S. K. (2025). LSB-Based Image Steganography Using Image Enlargement. 2025 International Conference on Computing Technologies (ICOCT), 1–4. https://doi.org/10.1109/icoct64433.2025.11118799

- Majumder, J., Pradhan, C. (2022). An interpolation based steganographic technique with least-significant-bit and pixel value differencing in a pixel block. Indonesian Journal of Electrical Engineering and Computer Science, 27 (2), 1074. https://doi.org/10.11591/ijeecs.v27.i2.pp1074-1082

- Théophile, I., De La Croix, N. J., Ahmad, T. (2023). Fuzzy Logic-based Steganographic Scheme for high Payload Capacity with high Imperceptibility. 2023 11th International Symposium on Digital Forensics and Security (ISDFS), 1–6. https://doi.org/10.1109/isdfs58141.2023.10131727

- Chen, Z.-Q., Huang, Y.-H., Chen, X.-Y., Lo, S.-L. (2025). ADPGAN: Anti-Compression Attention-Based Diffusion Pattern Steganography Model Using GAN. Electronics, 14 (22), 4426. https://doi.org/10.3390/electronics14224426

- Tan, L., Li, Y., Zeng, Y., Chen, P. (2025). An Adaptive JPEG Steganography Algorithm Based on the UT-GAN Model. Electronics, 14 (20), 4046. https://doi.org/10.3390/electronics14204046

- Barannik, D., Barannik, V. (2022). Steganographic Coding Technology for Hiding Information in Infocommunication Systems of Critical Infrastructure. 2022 IEEE 4th International Conference on Advanced Trends in Information Theory (ATIT), 88–91. https://doi.org/10.1109/atit58178.2022.10024185

- Gonzalez, R., Woods, R. (2018). Digital Image Processing. Pearson, 1022. Available at: https://www.scirp.org/reference/referencespapers?referenceid=3227103

- Radosavljević, M., Brkljač, B., Lugonja, P., Crnojević, V., Trpovski, Ž., Xiong, Z., Vukobratović, D. (2020). Lossy Compression of Multispectral Satellite Images with Application to Crop Thematic Mapping: A HEVC Comparative Study. Remote Sensing, 12 (10), 1590. https://doi.org/10.3390/rs12101590

- Barannik, V., Ryabukha, Y., Barannik, N., Barannik, D. (2020). Indirect Steganographic Embedding Method Based on Modifications of the Basis of the Polyadic System. 2020 IEEE 15th International Conference on Advanced Trends in Radioelectronics, Telecommunications and Computer Engineering (TCSET), 699–702. https://doi.org/10.1109/tcset49122.2020.235522

- Barannik, V., Shulgin, S., Barannik, N., Barannik, V. (2022). Method of Coding Subbands of Non-Homogeneous Spectrum of Video Segments in Uneven Diagonal Space. 2022 IEEE 4th International Conference on Advanced Trends in Information Theory (ATIT), 72–75. https://doi.org/10.1109/atit58178.2022.10024236

- Ponomarenko, N., Jin, L., Ieremeiev, O., Lukin, V., Egiazarian, K., Astola, J. et al. (2015). Image database TID2013: Peculiarities, results and perspectives. Signal Processing: Image Communication, 30, 57–77. https://doi.org/10.1016/j.image.2014.10.009

##submission.downloads##

Опубліковано

Як цитувати

Номер

Розділ

Ліцензія

Авторське право (c) 2026 Vladimir Barannik, Dmitry Barannik, Mykhailo Babenko, Rodion Prokopenko, Oleksandr Akimov, Nina Petrukha

Ця робота ліцензується відповідно до Creative Commons Attribution 4.0 International License.

Закріплення та умови передачі авторських прав (ідентифікація авторства) здійснюється у Ліцензійному договорі. Зокрема, автори залишають за собою право на авторство свого рукопису та передають журналу право першої публікації цієї роботи на умовах ліцензії Creative Commons CC BY. При цьому вони мають право укладати самостійно додаткові угоди, що стосуються неексклюзивного поширення роботи у тому вигляді, в якому вона була опублікована цим журналом, але за умови збереження посилання на першу публікацію статті в цьому журналі.

Ліцензійний договір – це документ, в якому автор гарантує, що володіє усіма авторськими правами на твір (рукопис, статтю, тощо).

Автори, підписуючи Ліцензійний договір з ПП «ТЕХНОЛОГІЧНИЙ ЦЕНТР», мають усі права на подальше використання свого твору за умови посилання на наше видання, в якому твір опублікований. Відповідно до умов Ліцензійного договору, Видавець ПП «ТЕХНОЛОГІЧНИЙ ЦЕНТР» не забирає ваші авторські права та отримує від авторів дозвіл на використання та розповсюдження публікації через світові наукові ресурси (власні електронні ресурси, наукометричні бази даних, репозитарії, бібліотеки тощо).

За відсутності підписаного Ліцензійного договору або за відсутністю вказаних в цьому договорі ідентифікаторів, що дають змогу ідентифікувати особу автора, редакція не має права працювати з рукописом.

Важливо пам’ятати, що існує і інший тип угоди між авторами та видавцями – коли авторські права передаються від авторів до видавця. В такому разі автори втрачають права власності на свій твір та не можуть його використовувати в будь-який спосіб.