Розробка методу підвищення ефективності класифікації транзакцій у мережі Bitcoin за допомогою механізму уваги в графових нейронних мережах

DOI:

https://doi.org/10.15587/1729-4061.2026.351685Ключові слова:

блокчейн, BitcoinHeist, GATv2, графові нейронні мережі, трансферне навчання, активне навчанняАнотація

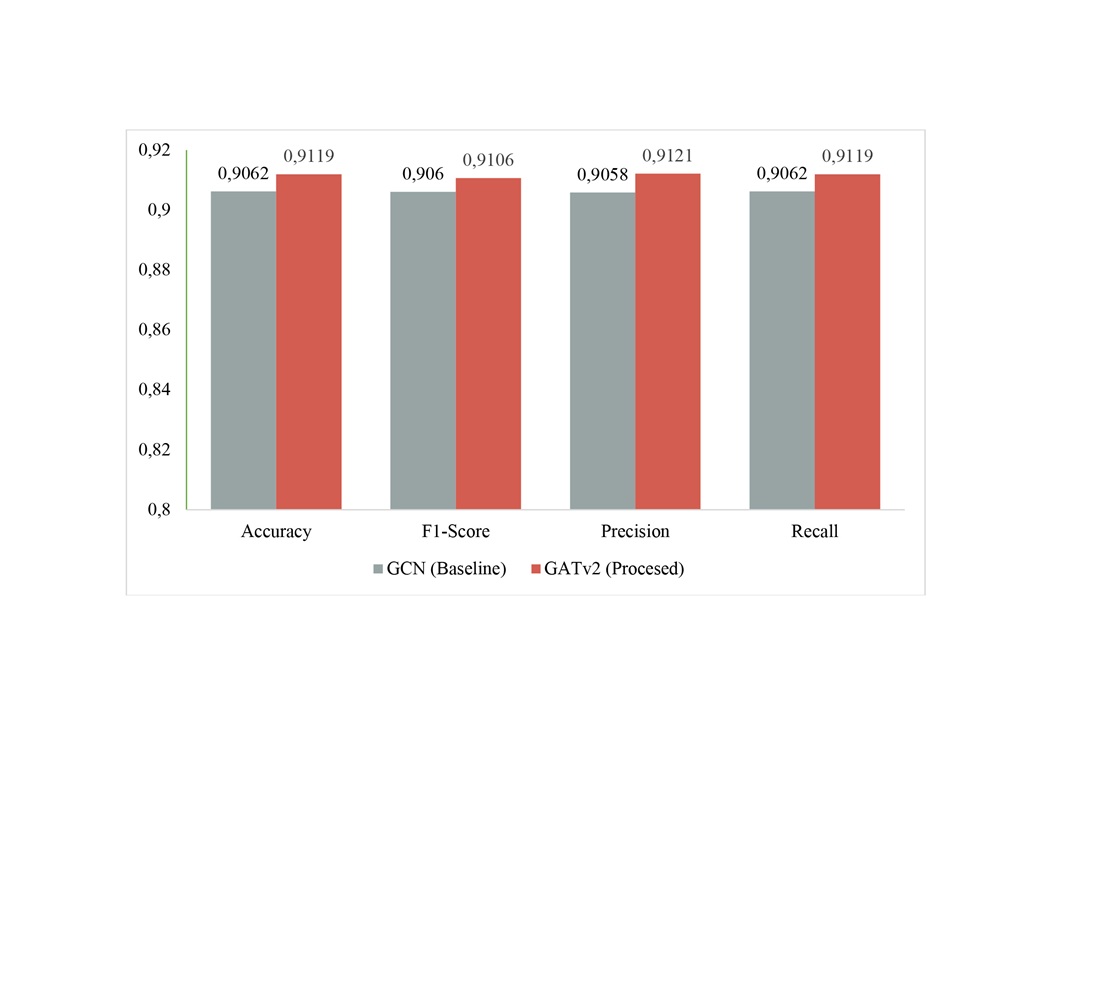

Об’єктом дослідження є процеси автоматизованої класифікації транзакцій та ідентифікації адрес Bitcoin для виявлення зловмисної активності в умовах псевдоанонімності. Проблемою є недостатня ефективність алгоритмів, таких як графові згорткові мережі, в умовах сильного дисбалансу класів. Таке відкриття є особливо важливим, коли менше десяти відсотків даних мають чітке маркування. Однак основною складністю є надмірне згладжування ознак, що ускладнює ефективне виявлення аномалій для щільних графіків. З отриманих результатів підтверджується, що модель на базі графової мережі уваги версії 2 (Graph Attention Network v2, GATv2) ефективна. Вона досягає точності 91,19 % та значення F1- показник 91,11 % при тестуванні. Крім того, стабільність підходу підтверджується, коли до структури графа додається 15% топологічних шумів. Щоб довести селективність класифікатора, значення площі під кривою (Area Under the Curve, AUC) підходу становить 0,889. Результати пояснюються впровадженням механізму динамічної анізотропної агрегації, який адаптивно розподіляє ваги уваги. Це дозволяє вибірково підсилювати слабкі сигнали підозрілих транзакцій, ігноруючи нерелевантні зв’язки та шум. Особливістю є модель уніфікації ознак через логарифмічну нормалізацію сум та нелінійну обробку часових інтервалів. Унікальність полягає у використанні зважених функцій втрат та стратегій активного навчання на граничних зразках. Застосовано дворівневе трансферне навчання на датасетах Elliptic та BitcoinHeist. Сферою використання є інтеграція в системи протидії відмиванню грошей (Anti-Money Laundering, AML) реального часу. Підхід дозволяє долати концептуальний зсув при появі нових типів кіберзагроз. Метод детектує активність вимагачів типу CryptoLocker за дефіциту даних

Посилання

- Akcora, C. G., Li, Y., Gel, Y. R., Kantarcioglu, M. (2020). BitcoinHeist: Topological Data Analysis for Ransomware Prediction on the Bitcoin Blockchain. Proceedings of the Twenty-Ninth International Joint Conference on Artificial Intelligence, 4439–4445. https://doi.org/10.24963/ijcai.2020/612

- Weber, M., Domeniconi, G., Chen, J., Weidele, D. K. I., Bellei, C., Robinson, T., Leiserson, C. E. (2019). Anti-Money Laundering in Bitcoin: Experimenting with Graph Convolutional Networks for Financial Forensics. arXiv. https://doi.org/10.48550/arXiv.1908.02591

- Bitcoin Heist Ransomware Address [Dataset] (2020). UCI Machine Learning Repository. https://doi.org/10.24432/C5BG8V

- Lorenz, J., Silva, M. I., Aparício, D., Ascensão, J. T., Bizarro, P. (2020). Machine learning methods to detect money laundering in the bitcoin blockchain in the presence of label scarcity. Proceedings of the First ACM International Conference on AI in Finance, 1–8. https://doi.org/10.1145/3383455.3422549

- Vassallo, D., Vella, V., Ellul, J. (2021). Application of Gradient Boosting Algorithms for Anti-money Laundering in Cryptocurrencies. SN Computer Science, 2 (3). https://doi.org/10.1007/s42979-021-00558-z

- Alarab, I., Prakoonwit, S., Nacer, M. I. (2020). Competence of Graph Convolutional Networks for Anti-Money Laundering in Bitcoin Blockchain. Proceedings of the 2020 5th International Conference on Machine Learning Technologies, 23–27. https://doi.org/10.1145/3409073.3409080

- Kipf, T. N., Welling, M. (2016). Semi-supervised classification with graph convolutional networks. arXiv. https://doi.org/10.48550/arXiv.1609.02907

- Veličković, P., Cucurull, G., Casanova, A., Romero, A., Lio, P., Bengio, Y. (2017). Graph attention networks. arXiv. https://doi.org/10.48550/arXiv.1710.10903

- Brody, S., Alon, U., Yahav, E. (2021). How attentive are graph attention networks? arXiv. https://doi.org/10.48550/arXiv.2105.14491

- Li, G., Tang, X. (2024). Exploring GCN, GAT, and GIN Fusion for Illicit Transaction Classification in Cryptocurrency Networks. Proceedings of the 2024 the 12th International Conference on Information Technology (ICIT), 49–53. https://doi.org/10.1145/3718391.3718399

- Rekik, S., Mehmood, S. (2025). A Hybrid Graph Neural Network and Neural ODE Model to Intrusion Detection in Dynamic Network Topologies. IEEE Access, 13, 198201–198227. https://doi.org/10.1109/access.2025.3635385

- Zhao, H., Liu, W., Gao, C., Shi, W., Zhang, Z., Chen, J. (2025). HGAA: A Heterogeneous Graph Adaptive Augmentation Method for Asymmetric Datasets. Symmetry, 17 (10), 1623. https://doi.org/10.3390/sym17101623

- Luša, R., Pintar, D., Vranić, M. (2025). TE-G-SAGE: Explainable Edge-Aware Graph Neural Networks for Network Intrusion Detection. Modelling, 6 (4), 165. https://doi.org/10.3390/modelling6040165

- H. G., M., Kumar, J., Mm, N. (2025). GrMA-CNN: Integrating Spatial-Spectral Layers with Modified Attention for Botnet Detection Using Graph Convolution for Securing Networks. International Journal of Intelligent Engineering and Systems, 18 (1), 1009. https://doi.org/10.22266/ijies2025.0229.72

- Hamilton, W., Ying, Z., Leskovec, J. (2017). Inductive representation learning on large graphs. arXiv. https://doi.org/10.48550/arXiv.1706.02216

- Ding, K., Li, J., Bhanushali, R., Liu, H. (2019). Deep Anomaly Detection on Attributed Networks. Proceedings of the 2019 SIAM International Conference on Data Mining, 594–602. https://doi.org/10.1137/1.9781611975673.67

- Lo, W. W., Kulatilleke, G. K., Sarhan, M., Layeghy, S., Portmann, M. (2023). Inspection-L: self-supervised GNN node embeddings for money laundering detection in bitcoin. Applied Intelligence, 53 (16), 19406–19417. https://doi.org/10.1007/s10489-023-04504-9

- Ma, X., Wu, J., Xue, S., Yang, J., Zhou, C., Sheng, Q. Z. et al. (2023). A Comprehensive Survey on Graph Anomaly Detection With Deep Learning. IEEE Transactions on Knowledge and Data Engineering, 35 (12), 12012–12038. https://doi.org/10.1109/tkde.2021.3118815

- Elliptic Data Set. Kaggle. Available at: https://www.kaggle.com/datasets/ellipticco/elliptic-data-set

- Ren, P., Xiao, Y., Chang, X., Huang, P.-Y., Li, Z., Gupta, B. B. et al. (2021). A Survey of Deep Active Learning. ACM Computing Surveys, 54 (9), 1–40. https://doi.org/10.1145/3472291

##submission.downloads##

Опубліковано

Як цитувати

Номер

Розділ

Ліцензія

Авторське право (c) 2026 Oleksandr Kushnerov, Vladyslav Prosolov, Valerii Dudykevych, Serhii Yevseiev, Serhii Povaliaiev, Yevheniia Ivanchenko, Volodymyr Gorbulyk, Oleksandr Chechui, Dmytro Balagura, Vladyslav Sukhoteplyi

Ця робота ліцензується відповідно до Creative Commons Attribution 4.0 International License.

Закріплення та умови передачі авторських прав (ідентифікація авторства) здійснюється у Ліцензійному договорі. Зокрема, автори залишають за собою право на авторство свого рукопису та передають журналу право першої публікації цієї роботи на умовах ліцензії Creative Commons CC BY. При цьому вони мають право укладати самостійно додаткові угоди, що стосуються неексклюзивного поширення роботи у тому вигляді, в якому вона була опублікована цим журналом, але за умови збереження посилання на першу публікацію статті в цьому журналі.

Ліцензійний договір – це документ, в якому автор гарантує, що володіє усіма авторськими правами на твір (рукопис, статтю, тощо).

Автори, підписуючи Ліцензійний договір з ПП «ТЕХНОЛОГІЧНИЙ ЦЕНТР», мають усі права на подальше використання свого твору за умови посилання на наше видання, в якому твір опублікований. Відповідно до умов Ліцензійного договору, Видавець ПП «ТЕХНОЛОГІЧНИЙ ЦЕНТР» не забирає ваші авторські права та отримує від авторів дозвіл на використання та розповсюдження публікації через світові наукові ресурси (власні електронні ресурси, наукометричні бази даних, репозитарії, бібліотеки тощо).

За відсутності підписаного Ліцензійного договору або за відсутністю вказаних в цьому договорі ідентифікаторів, що дають змогу ідентифікувати особу автора, редакція не має права працювати з рукописом.

Важливо пам’ятати, що існує і інший тип угоди між авторами та видавцями – коли авторські права передаються від авторів до видавця. В такому разі автори втрачають права власності на свій твір та не можуть його використовувати в будь-який спосіб.