Розробка апаратної криптосистеми на основі формувача випадкових чисел з двома типами джерел ентропії

DOI:

https://doi.org/10.15587/1729-4061.2022.265774Ключові слова:

криптостійкість, криптоалгоритм, випадкові числа, псевдовипадкові числа, зона невизначеності, джерела ентропії, стійкость шифраАнотація

У сучасному програмному забезпеченні криптоалгоритми широко застосовуються як до завдань шифрування даних, але й аутентифікації і перевірки цілісності. Існують добре відомі та апробовані криптоалгоритми. Їхня криптостійкість або доведена математично, або заснована на необхідності вирішення математично складної задачі (факторизації, дискретного логарифмування тощо). З іншого боку, в комп'ютерному світі весь час з'являється інформація про помилки або «дірки» в тій чи іншій програмі (в т. ч. яка застосовує криптоалгоритми), або про те, що вона була зламана (cracked). Це створює недовіру як до конкретних програм, так і до можливості взагалі захистити щось криптографічними методами не тільки від спецслужб, а й від простих хакерів. Перспективним напрямом досліджень у цій галузі є реалізації у криптосистемах гібридного формувача випадкових чисел із двома типами джерел ентропії.

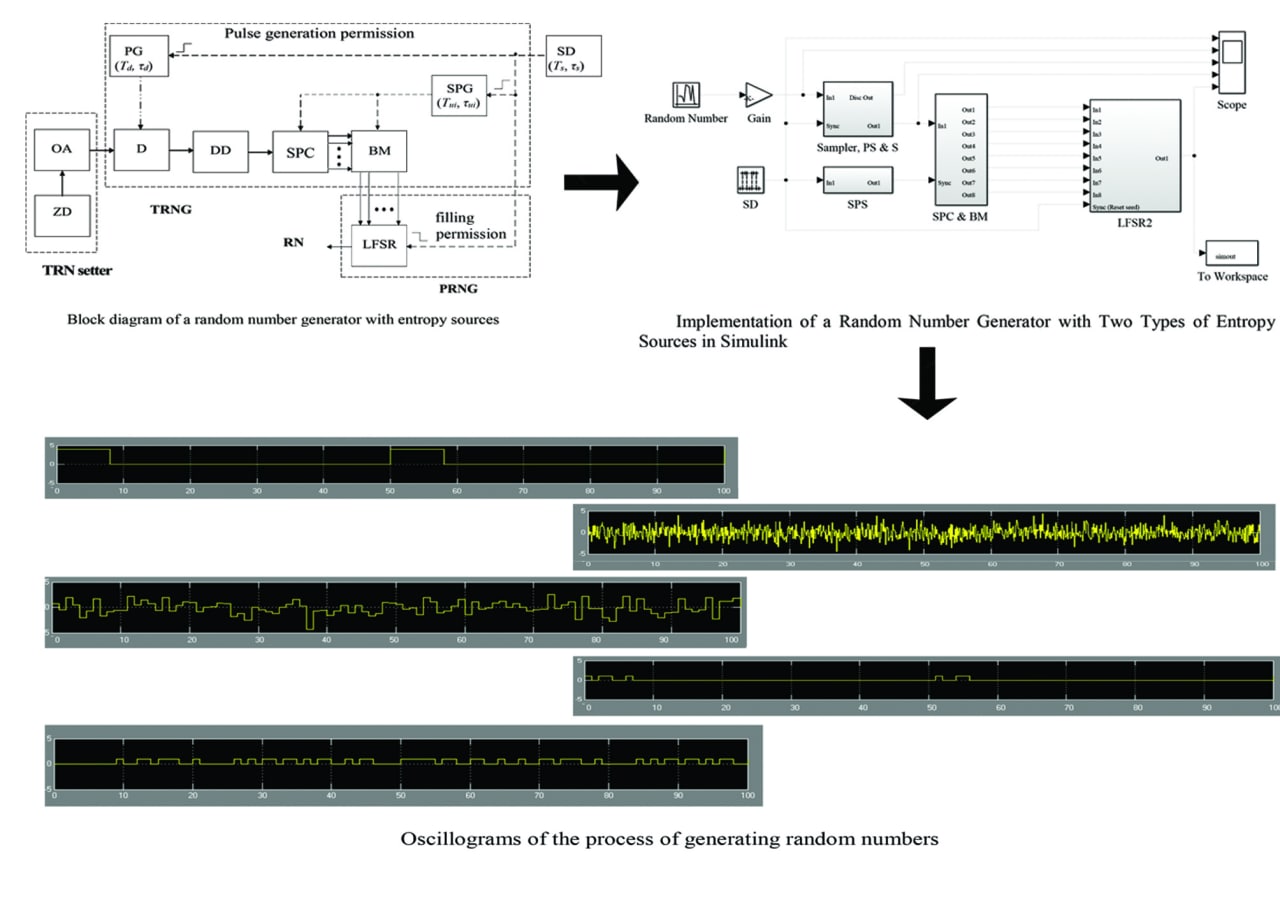

Наводиться методика та засоби реалізації гібридного формувача випадкових чисел з двома типами джерел ентропії: зовнішнім – на основі шумів стабілітрона та внутрішнім – на основі стану невизначеності структури транзисторно-транзисторної логіки. Наведено один із варіантів практичної реалізації генератора формувача випадкових чисел, де як джерело ентропії використовуються два джерела: зовнішній джерело-шум стабілітрона і внутрішній джерело-невизначений стан структури транзисторно-транзисторної логіки. Наведено функціональну схему запропонованого формувача випадкових чисел з двома типами джерел ентропії Побудовано MATLAB/Simulink модель запропонованого формувача випадкових чисел, наведено результати статистичного аналізу сформованих випадкових послідовностей пакетом тестів NIST SP 800-22

Посилання

- Lienkov, S., Zhyrov, G., Pampukha, I., Chetverikov, I. (2019). Block Encryption Algorithm for Digital Information Using Open Keys for Selfgeneration of Closed Random Private Keys. 2019 IEEE International Conference on Advanced Trends in Information Theory (ATIT). doi: https://doi.org/10.1109/atit49449.2019.9030509

- Pampukha, I., Zhyrov, G., Druzhynin, V., Chetverikov, I., Lienkov, S., Komarova, L. (2021). Description and Application of Network and Terminal Security Device Based on the Block Algorithm of Cryptographic Transformation of Information Using Random Keys. 2021 IEEE 3rd International Conference on Advanced Trends in Information Theory (ATIT). doi: https://doi.org/10.1109/atit54053.2021.9678870

- Yevseiev, S., Ponomarenko, V., Laptiev, O., Milov, O., Korol, O., Milevskyi, S. et. al.; Yevseiev, S., Ponomarenko, V., Laptiev, O., Milov, O. (Eds.) (2021). Synergy of building cybersecurity systems. Kharkiv: РС ТЕСHNOLOGY СЕNTЕR, 188. doi: https://doi.org/10.15587/978-617-7319-31-2

- Iovane, G., Amorosia, A., Benedetto, E., Lamponi, G. (2015). An Information Fusion approach based on prime numbers coming from RSA algorithm and Fractals for secure coding. Journal of Discrete Mathematical Sciences and Cryptography, 18 (5), 455–479. doi: https://doi.org/10.1080/09720529.2014.894311

- Long, M., Chen, Y. (2019). Average throughput and BER analysis for energy harvesting communications. IET Communications, 13 (3), 289–296.

- Glory, F. Z., Ul Aftab, A., Tremblay-Savard, O., Mohammed, N. (2019). Strong Password Generation Based On User Inputs. 2019 IEEE 10th Annual Information Technology, Electronics and Mobile Communication Conference (IEMCON). doi: https://doi.org/10.1109/iemcon.2019.8936178

- Lemire, D. (2019). Fast Random Integer Generation in an Interval. ACM Transactions on Modeling and Computer Simulation, 29 (1), 1–12. doi: https://doi.org/10.1145/3230636

- Chakrabarty, D., Sarma, B. K. (2017). Comparison of degree of randomness of the tables of random numbers due to Tippet, Fisher & Yates, Kendall & Smith and Rand corporation. Journal of reliability and statistical studies, 10 (1), 27–42. Available at: https://www.journal.riverpublishers.com/index.php/JRSS/article/view/2205/1526

- Ewert, M. (2018). A Random Number Generator Based on Electronic Noise and the Xorshift Algorithm. Proceedings of the 2018 VII International Conference on Network, Communication and Computing - ICNCC 2018. doi: https://doi.org/10.1145/3301326.3301359

- Kim, J., Nili, H., Truong, N. D., Ahmed, T., Yang, J., Jeong, D. S. et. al. (2019). Nano-Intrinsic True Random Number Generation: A Device to Data Study. IEEE Transactions on Circuits and Systems I: Regular Papers, 66 (7), 2615–2626. doi: https://doi.org/10.1109/tcsi.2019.2895045

- Kyrychok, R., Laptiev, O., Lisnevskyi, R., Kozlovskyi, V., Klobukov, V. (2022). Development of a method for checking vulnerabilities of a corporate network using Bernstein transformations. Eastern-European Journal of Enterprise Technologies, 1 (9 (115)), 93–101. doi: https://doi.org/10.15587/1729-4061.2022.253530

- Petrivskyi, V., Shevchenko, V., Yevseiev, S., Milov, O., Laptiev, O., Bychkov, O. et. al. (2022). Development of a modification of the method for constructing energy-efficient sensor networks using static and dynamic sensors. Eastern-European Journal of Enterprise Technologies, 1 (9 (115)), 15–23. doi: https://doi.org/10.15587/1729-4061.2022.252988

- Vlasyk, H., Zamrii, I., Shkapa, V., Laptiev, S., Kalyniuk, A., Laptieva, T. (2021). The Method of Solving Problems of Optimal Restoration of Telecommunication Signals. 2021 IEEE 3rd International Conference on Advanced Trends in Information Theory (ATIT). doi: https://doi.org/10.1109/atit54053.2021.9678649

- Laptiev, O. et. al. (2019). The Method of Hidden Transmitters Detection based on the Differential Transformation Model. International Journal of Advanced Trends in Computer Science and Engineering, 8 (6), 2840–2846. doi: https://doi.org/10.30534/ijatcse/2019/26862019

- Laptiev, O., Tkachev, V., Maystrov, O., Krasikov, O., Open’ko, P., Khoroshko, V., Parkhuts, L. (2021). The method of spectral analysis of the determination of random digital signals. International Journal of Communication Networks and Information Security (IJCNIS), 13 (2). Available at: https://www.ijcnis.org/index.php/ijcnis/article/view/5008

- Ruban, I., Martovytskyi, V., Lukova-Chuiko, N. (2016). Designing a monitoring model for cluster super–computers. Eastern-European Journal of Enterprise Technologies, 6 (2 (84)), 32–37. doi: https://doi.org/10.15587/1729-4061.2016.85433

##submission.downloads##

Опубліковано

Як цитувати

Номер

Розділ

Ліцензія

Авторське право (c) 2022 Serhii Yevseiev, Khazail Rzayev, Oleksandr Laptiev, Ruslan Hasanov, Oleksandr Milov, Bahar Asgarova, Jala Camalova, Serhii Pohasii

Ця робота ліцензується відповідно до Creative Commons Attribution 4.0 International License.

Закріплення та умови передачі авторських прав (ідентифікація авторства) здійснюється у Ліцензійному договорі. Зокрема, автори залишають за собою право на авторство свого рукопису та передають журналу право першої публікації цієї роботи на умовах ліцензії Creative Commons CC BY. При цьому вони мають право укладати самостійно додаткові угоди, що стосуються неексклюзивного поширення роботи у тому вигляді, в якому вона була опублікована цим журналом, але за умови збереження посилання на першу публікацію статті в цьому журналі.

Ліцензійний договір – це документ, в якому автор гарантує, що володіє усіма авторськими правами на твір (рукопис, статтю, тощо).

Автори, підписуючи Ліцензійний договір з ПП «ТЕХНОЛОГІЧНИЙ ЦЕНТР», мають усі права на подальше використання свого твору за умови посилання на наше видання, в якому твір опублікований. Відповідно до умов Ліцензійного договору, Видавець ПП «ТЕХНОЛОГІЧНИЙ ЦЕНТР» не забирає ваші авторські права та отримує від авторів дозвіл на використання та розповсюдження публікації через світові наукові ресурси (власні електронні ресурси, наукометричні бази даних, репозитарії, бібліотеки тощо).

За відсутності підписаного Ліцензійного договору або за відсутністю вказаних в цьому договорі ідентифікаторів, що дають змогу ідентифікувати особу автора, редакція не має права працювати з рукописом.

Важливо пам’ятати, що існує і інший тип угоди між авторами та видавцями – коли авторські права передаються від авторів до видавця. В такому разі автори втрачають права власності на свій твір та не можуть його використовувати в будь-який спосіб.