Розробка стійкої схеми водяних знаків на основі контурного перетворення для безпечної комунікації інтернету речей

DOI:

https://doi.org/10.15587/1729-4061.2023.273973Ключові слова:

контурне перетворення, водяні знаки, перетворення Арнольда, геометричні атаки, обрізка, РСЗАнотація

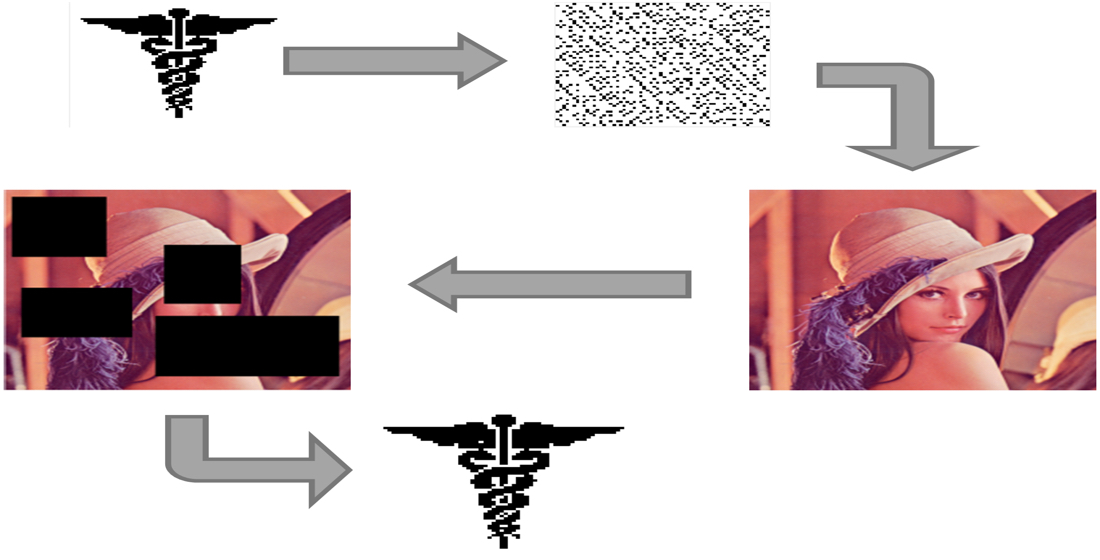

Мета цієї роботи полягає в тому, щоб запропонувати надійний метод водяних знаків, оскільки методи водяних знаків широко використовуються сьогодні для запобігання зміні зображення та дублюванню. Зі зростанням додатків інтернету речей на основі зображень у наш час потреба в розробці надійних методів цифрових водяних знаків є високою. У цій роботі пропонується надійна, але добре помітна схема водяних знаків. Запропонована схема базується на перетворенні контуру (ПК) і розкладі сингулярного значення (РСЗ) як області вбудовування, в якій для вбудовування вибираються високочастотні компоненти. Частотну область вибрано для того, щоб схема нанесення водяних знаків була протистояти атакам на зображення, оскільки водяний знак розподілено по різних частотних діапазонах зображення обкладинки, а отже, можливість змінити всі вбудовані смуги неможлива, оскільки це призведе до руйнування зображення обкладинки . З іншого боку, перетворення Арнольда було використано для забезпечення безпечного зв’язку інтернету речей, коли перетворення Арнольда застосовується до бінарного водяного знака логотипу перед вставленням для більш безпечного дизайну. В цьому контексті основне зображення було розкладено на перший рівень контурного перетворення, і найвищі частотні піддіапазони вибираються для вбудовування після виконання РСЗ на тих діапазонах, де матриця РСЗ обрана як домен вбудовування. Крім того, ця робота має на меті протистояти атаці кадрування на зображеннях, де значення PSNR перевищують 52 дБ, а значення NC коливаються від 0,8 до 0,9 за різних типів атак кадрування. Крім того, запропонований метод демонструє свою здатність протистояти різним геометричним і шумовим атакам, таким як стиснення JPEG, вирівнювання гістограми, гауссовий шум і освітлення зображення. Порівняння з сучасними розробками демонструє ефективність запропонованої схеми

Посилання

- The promise of telehealth for hospitals, health systems and their communities, TrendWatch (2015). American Hospital Association. Available at: https://www.aha.org/guidesreports/2015-01-20-promise-telehealth-hospitals-health-systems-and-their-communities

- Anand, A., Singh, A. K. (2020). An improved DWT-SVD domain watermarking for medical information security. Computer Communications, 152, 72–80. doi: https://doi.org/10.1016/j.comcom.2020.01.038

- Ananthaneni, V., Nelakuditi, U. R. (2017). Hybrid Digital Image Watermarking using Contourlet Transform (CT), DCT and SVD. International Journal of Image Processing(IJIP), 11 (3), 85–93. Available at: http://www.kresttechnology.com/krest-academic-projects/krest-major-projects/ECE/BTech%20DSP%20Major%202018/Base%20paper/8.pdf

- Aparna, P., Kishore, P. V. V. (2019). A Blind Medical Image Watermarking for Secure E-Healthcare Application Using Crypto-Watermarking System. Journal of Intelligent Systems, 29 (1), 1558–1575. doi: https://doi.org/10.1515/jisys-2018-0370

- Bajaj, A. (2014). Robust and reversible digital image watermarking technique based on RDWT-DCT-SVD. 2014 International Conference on Advances in Engineering & Technology Research (ICAETR - 2014). doi: https://doi.org/10.1109/icaetr.2014.7012955

- Surekha, B., Swamy, G. N. (2013). Sensitive digital image watermarking for copyright protection. International Journal of Network Security, 15 (2), 95–103. Available at: https://www.researchgate.net/profile/Surekha-Borra/publication/286714951_Sensitive_Digital_Image_Watermarking_for_Copyright_Prottection/links/5709516b08ae2eb9421e2ea6/Sensitive-Digital-Image-Watermarking-for-Copyright-Prottection.pdf

- Gavini, N. S., Borra, S. (2014). Lossless watermarking technique for copyright protection of high resolution images. 2014 IEEE REGION 10 SYMPOSIUM. doi: https://doi.org/10.1109/tenconspring.2014.6863000

- Surekha, B., Swamy, G., Reddy, K. R. L. (2012). A novel copyright protection scheme based on Visual Secret Sharing. 2012 Third International Conference on Computing, Communication and Networking Technologies (ICCCNT’12). doi: https://doi.org/10.1109/icccnt.2012.6395968

- Magdy, M., Ghali, N. I., Ghoniemy, S., Hosny, K. M. (2022). Multiple Zero-Watermarking of Medical Images for Internet of Medical Things. IEEE Access, 10, 38821–38831. doi: https://doi.org/10.1109/access.2022.3165813

- Wu, P., Chen, J. (2022). A New Information Hiding Scheme Using Discrete Wavelet Transform at Physical Layer. 2022 IEEE 2nd International Conference on Power, Electronics and Computer Applications (ICPECA). doi: https://doi.org/10.1109/icpeca53709.2022.9719283

- Anand, A., Singh, A. K. (2023). Dual Watermarking for Security of COVID-19 Patient Record. IEEE Transactions on Dependable and Secure Computing, 20 (1), 859–866. doi: https://doi.org/10.1109/tdsc.2022.3144657

- Ernawan, F., Ariatmanto, D., Musa, Z., Mustaffa, Z., Zain, J. M. (2020). An Improved Robust Watermarking Scheme using Flexible Scaling Factor. 2020 International Conference on Computational Intelligence (ICCI). doi: https://doi.org/10.1109/icci51257.2020.9247798

- Preet, C., Aggarwal, R. K. (2017). Multiple image watermarking using LWT, DCT and arnold transformation. 2017 International Conference on Trends in Electronics and Informatics (ICEI). doi: https://doi.org/10.1109/icoei.2017.8300908

- Gupta, N., Bhansali, A. (2021). Embedding Color Watermark by Adjusting DCT using RGB Gray Scale Watermarking. 2021 Emerging Trends in Industry 4.0 (ETI 4.0). doi: https://doi.org/10.1109/eti4.051663.2021.9619432

- Mohammed, A. A., Abdullah, M. A. M., Elbasi, E. (2021). A Hybrid Watermarking Scheme Based on Arnold Cat Map Against Lossy JPEG Compression. 2021 International Conference on Information Security and Cryptology (ISCTURKEY). doi: https://doi.org/10.1109/iscturkey53027.2021.9654333

- Novamizanti, L., Wahidah, I., Wardana, N. (2020). A Robust Medical Images Watermarking Using FDCuT-DCT-SVD. International Journal of Intelligent Engineering and Systems, 13 (6), 266–278. doi: https://doi.org/10.22266/ijies2020.1231.24

- Elbasi, E., Kaya, V. (2018). Robust Medical Image Watermarking Using Frequency Domain and Least Significant Bits Algorithms. 2018 International Conference on Computing Sciences and Engineering (ICCSE). doi: https://doi.org/10.1109/iccse1.2018.8374221

- Mohammed, A. A., Abdullah, M. A. M., Awad, S. R., Alghareb, F. S. (2022). A Novel FDCT-SVD Based Watermarking with Radon Transform for Telemedicine Applications. International Journal of Intelligent Engineering and Systems, 15 (1). doi: https://doi.org/10.22266/ijies2022.0228.07

- Kang, X., Zhao, F., Lin, G., Chen, Y. (2017). A novel hybrid of DCT and SVD in DWT domain for robust and invisible blind image watermarking with optimal embedding strength. Multimedia Tools and Applications, 77 (11), 13197–13224. doi: https://doi.org/10.1007/s11042-017-4941-1

- Mohammmed, A. A., Elbasi, E., Alsaydia, O. M. (2021). An Adaptive Robust Semi-blind Watermarking in Transform Domain Using Canny Edge Detection Technique. 2021 44th International Conference on Telecommunications and Signal Processing (TSP). doi: https://doi.org/10.1109/tsp52935.2021.9522657

- Kamili, A., Hurrah, N. N., Parah, S. A., Bhat, G. M., Muhammad, K. (2021). DWFCAT: Dual Watermarking Framework for Industrial Image Authentication and Tamper Localization. IEEE Transactions on Industrial Informatics, 17 (7), 5108–5117. doi: https://doi.org/10.1109/tii.2020.3028612

- Borra, S., Lakshmi, H., Dey, N., Ashour, A., Shi, F. (2017). Digital image watermarking tools: state-of-the-art. Frontiers in Artificial Intelligence and Applications, 296, 450–459.

##submission.downloads##

Опубліковано

Як цитувати

Номер

Розділ

Ліцензія

Авторське право (c) 2023 Yahya Idham, Omar Alsaydia, Mohammed A. M. Abdullah, Ahmed Mohammed, Ersin Elbasi

Ця робота ліцензується відповідно до Creative Commons Attribution 4.0 International License.

Закріплення та умови передачі авторських прав (ідентифікація авторства) здійснюється у Ліцензійному договорі. Зокрема, автори залишають за собою право на авторство свого рукопису та передають журналу право першої публікації цієї роботи на умовах ліцензії Creative Commons CC BY. При цьому вони мають право укладати самостійно додаткові угоди, що стосуються неексклюзивного поширення роботи у тому вигляді, в якому вона була опублікована цим журналом, але за умови збереження посилання на першу публікацію статті в цьому журналі.

Ліцензійний договір – це документ, в якому автор гарантує, що володіє усіма авторськими правами на твір (рукопис, статтю, тощо).

Автори, підписуючи Ліцензійний договір з ПП «ТЕХНОЛОГІЧНИЙ ЦЕНТР», мають усі права на подальше використання свого твору за умови посилання на наше видання, в якому твір опублікований. Відповідно до умов Ліцензійного договору, Видавець ПП «ТЕХНОЛОГІЧНИЙ ЦЕНТР» не забирає ваші авторські права та отримує від авторів дозвіл на використання та розповсюдження публікації через світові наукові ресурси (власні електронні ресурси, наукометричні бази даних, репозитарії, бібліотеки тощо).

За відсутності підписаного Ліцензійного договору або за відсутністю вказаних в цьому договорі ідентифікаторів, що дають змогу ідентифікувати особу автора, редакція не має права працювати з рукописом.

Важливо пам’ятати, що існує і інший тип угоди між авторами та видавцями – коли авторські права передаються від авторів до видавця. В такому разі автори втрачають права власності на свій твір та не можуть його використовувати в будь-який спосіб.