Розробка нового алгоритму шифрування зображень, що передаються через системи бездротових сенсорних мереж

DOI:

https://doi.org/10.15587/1729-4061.2023.285261Ключові слова:

бездротова сенсорна мережа, SRS алгоритм шифрування зображення для військової системиАнотація

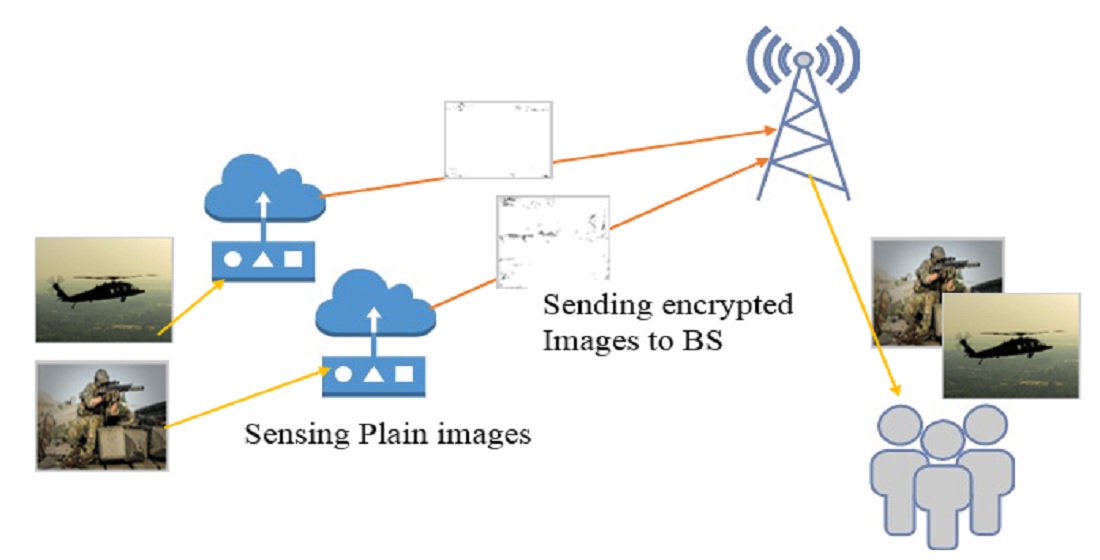

Бездротові сенсорні мережі (БСМ) дотепер стикалися з багатьма проблемами через їх відкритість, широкомасштабність і обмеженість ресурсів, включаючи безпеку, ефективність і споживання енергії. У військовій системі важливо забезпечити високий рівень безпеки для важливих даних через бездротову мережу, яка, як доведено, є ненадійним публічним зв’язком. Для вирішення вищезазначеної проблеми слід застосувати високий рівень безпеки з мінімальною складністю, щоб відповідати обмеженим можливостям системи передачі. У цьому документі представлено новий алгоритм під назвою (SRS) для шифрування переданих військових зображень, щоб захистити їх від злому або зламу БСМ. Алгоритм SRS розроблений як легкий, швидкий і безпечний, беручи до уваги обмежені можливості системи передачі. Він реалізований як криптосистема з відкритим ключем, спеціально розроблена для шифрування зображень. Алгоритм складається з двох частин: шифрування та дешифрування. Запропонована система пропонує деякі рівняння та обчислення, які застосовуються до простих і кодованих зображень після передачі через БСМ. Результати тестування імітаційної моделі демонструють ефективність системи шляхом оцінки з використанням різних показників, таких як співвідношення сигнал/шум, середня квадратична помилка і пікове співвідношення сигнал/шум. Загалом у документі представлено новий алгоритм шифрування, SRS, спеціально розроблений для захисту військових зображень, що передаються через бездротові сенсорні мережі. Алгоритм спрямований на забезпечення балансу між безпекою, ефективністю та споживанням енергії, враховуючи обмеженість ресурсів БСМ. Результати моделювання вказують на покращення запропонованої системи на 13 %, 10 % і 55 % у коефіцієнті доставки пакетів, пропускній здатності та коефіцієнті відкидання, відповідно, і це показує, що запропонований метод SRS збільшив час виконання на 67 %. порівняно з алгоритмом на основі RSA

Посилання

- Khashan, O. A., Ahmad, R., Khafajah, N. M. (2021). An automated lightweight encryption scheme for secure and energy-efficient communication in wireless sensor networks. Ad Hoc Networks, 115, 102448. doi: https://doi.org/10.1016/j.adhoc.2021.102448

- Yi, L., Tong, X., Wang, Z., Zhang, M., Zhu, H., Liu, J. (2019). A Novel Block Encryption Algorithm Based on Chaotic S-Box for Wireless Sensor Network. IEEE Access, 7, 53079–53090. doi: https://doi.org/10.1109/access.2019.2911395

- Khashan, O. A. (2020). Hybrid Lightweight Proxy Re-Encryption Scheme for Secure Fog-to-Things Environment. IEEE Access, 8, 66878–66887. doi: https://doi.org/10.1109/access.2020.2984317

- Yas, R. M., Hashim, S. (2021). Intelligent Approaches for Enhancing Networked Routing Protocol. Iraqi Journal of Science, 4121–4147. doi: https://doi.org/10.24996/ijs.2021.62.11.32

- Mathur, S., Gupta, D., Goar, V., Kuri, M. (2017). Analysis and design of enhanced RSA algorithm to improve the security. 2017 3rd International Conference on Computational Intelligence & Communication Technology (CICT). doi: https://doi.org/10.1109/ciact.2017.7977330

- Rafash, A. G. H., Saeed, E. M. H., Talib, A.-S. M. (2021). Development of an enhanced scatter search algorithm using discrete chaotic Arnold’s cat map. Eastern-European Journal of Enterprise Technologies, 6 (4 (114)), 15–20. doi: https://doi.org/10.15587/1729-4061.2021.234915

- Khashan, O. A., Zin, A. M., Sundararajan, E. A. (2014). Performance study of selective encryption in comparison to full encryption for still visual images. Journal of Zhejiang University SCIENCE C, 15 (6), 435–444. doi: https://doi.org/10.1631/jzus.c1300262

- Kadhim, S. A., abdual Rahman, S. A. A. (2021). A proposed method for encrypting and sending confidential data using polynomials. Global Journal of Engineering and Technology Advances, 8 (2), 082–087. doi: https://doi.org/10.30574/gjeta.2021.8.2.0133

- Szalachowski, P., Kotulski, Z. (2012). One-Time Broadcast Encryption Schemes in Distributed Sensor Networks. International Journal of Distributed Sensor Networks, 8 (3), 536718. doi: https://doi.org/10.1155/2012/536718

- Muhajjar, R. A., Flayh, N. A., Al-Zubaidie, M. (2023). A Perfect Security Key Management Method for Hierarchical Wireless Sensor Networks in Medical Environments. Electronics, 12 (4), 1011. doi: https://doi.org/10.3390/electronics12041011

- Wazery, Y. M., Ali, M. A. S. (2018). An Intuitionistic Fuzzy Sets Implementation for Key Distribution in Hybrid Message Encryption Over Wsns. International Journal of Advances in Applied Sciences, 7 (3), 273. doi: https://doi.org/10.11591/ijaas.v7.i3.pp273-285

- Zhao, G., Yang, X., Zhou, B., Wei, W. (2010). RSA-based digital image encryption algorithm in wireless sensor networks. 2010 2nd International Conference on Signal Processing Systems. doi: https://doi.org/10.1109/icsps.2010.5555601

- Elhoseny, M., Elminir, H., Riad, A., Yuan, X. (2016). A secure data routing schema for WSN using Elliptic Curve Cryptography and homomorphic encryption. Journal of King Saud University - Computer and Information Sciences, 28 (3), 262–275. doi: https://doi.org/10.1016/j.jksuci.2015.11.001

- Ramasamy, J., Kumaresan, J. S. (2020). Image Encryption and Cluster Based Framework for Secured Image Transmission in Wireless Sensor Networks. Wireless Personal Communications, 112 (3), 1355–1368. doi: https://doi.org/10.1007/s11277-020-07106-7

- Leelavathi, G., Shaila, K., Venugopal, K. R. (2020). Message and Image Encryption Embedding Data to GF(2m) Elliptic Curve Point for Nodes in Wireless Sensor Networks. EAI/Springer Innovations in Communication and Computing, 329–338. doi: https://doi.org/10.1007/978-3-030-19562-5_33

- Li, H., Ge, B., Xia, C., Wang, T. (2021). Image Encryption for Wireless Sensor Networks with Modified Logistic Map and New Hash Algorithm. Wireless Algorithms, Systems, and Applications, 29–37. doi: https://doi.org/10.1007/978-3-030-86137-7_4

- Abdulhameed, H. A., Abdalmaaen, H. F., Mohammed, A. T., Mosleh, M. F., Abdulhameed, A. A. (2022). A Lightweight Hybrid Cryptographic Algorithm for WSNs Tested by the Diehard Tests and the Raspberry Pi. 2022 International Conference on Computer Science and Software Engineering (CSASE). doi: https://doi.org/10.1109/csase51777.2022.9759589

- Aruna Deepthi, S., Aruna, V., Leelavathi, R. (2022). Image Transmission Using Leach and Security Using RSA in Wireless Sensor Networks. Advances in Intelligent Systems and Computing, 39–51. doi: https://doi.org/10.1007/978-981-16-9573-5_3

##submission.downloads##

Опубліковано

Як цитувати

Номер

Розділ

Ліцензія

Авторське право (c) 2023 Sanaa ahmed kadhim, Ruwaida Mohammed yas, Saad abdual azize Abdual Rahman, Sura Khalil Abd

Ця робота ліцензується відповідно до Creative Commons Attribution 4.0 International License.

Закріплення та умови передачі авторських прав (ідентифікація авторства) здійснюється у Ліцензійному договорі. Зокрема, автори залишають за собою право на авторство свого рукопису та передають журналу право першої публікації цієї роботи на умовах ліцензії Creative Commons CC BY. При цьому вони мають право укладати самостійно додаткові угоди, що стосуються неексклюзивного поширення роботи у тому вигляді, в якому вона була опублікована цим журналом, але за умови збереження посилання на першу публікацію статті в цьому журналі.

Ліцензійний договір – це документ, в якому автор гарантує, що володіє усіма авторськими правами на твір (рукопис, статтю, тощо).

Автори, підписуючи Ліцензійний договір з ПП «ТЕХНОЛОГІЧНИЙ ЦЕНТР», мають усі права на подальше використання свого твору за умови посилання на наше видання, в якому твір опублікований. Відповідно до умов Ліцензійного договору, Видавець ПП «ТЕХНОЛОГІЧНИЙ ЦЕНТР» не забирає ваші авторські права та отримує від авторів дозвіл на використання та розповсюдження публікації через світові наукові ресурси (власні електронні ресурси, наукометричні бази даних, репозитарії, бібліотеки тощо).

За відсутності підписаного Ліцензійного договору або за відсутністю вказаних в цьому договорі ідентифікаторів, що дають змогу ідентифікувати особу автора, редакція не має права працювати з рукописом.

Важливо пам’ятати, що існує і інший тип угоди між авторами та видавцями – коли авторські права передаються від авторів до видавця. В такому разі автори втрачають права власності на свій твір та не можуть його використовувати в будь-який спосіб.