Розробка методу виправлення помилок з використанням досконалих двійкових решеток

DOI:

https://doi.org/10.15587/1729-4061.2023.285540Ключові слова:

завадостійке кодування інформації, виявлення помилок, досконалі двійкові решеткиАнотація

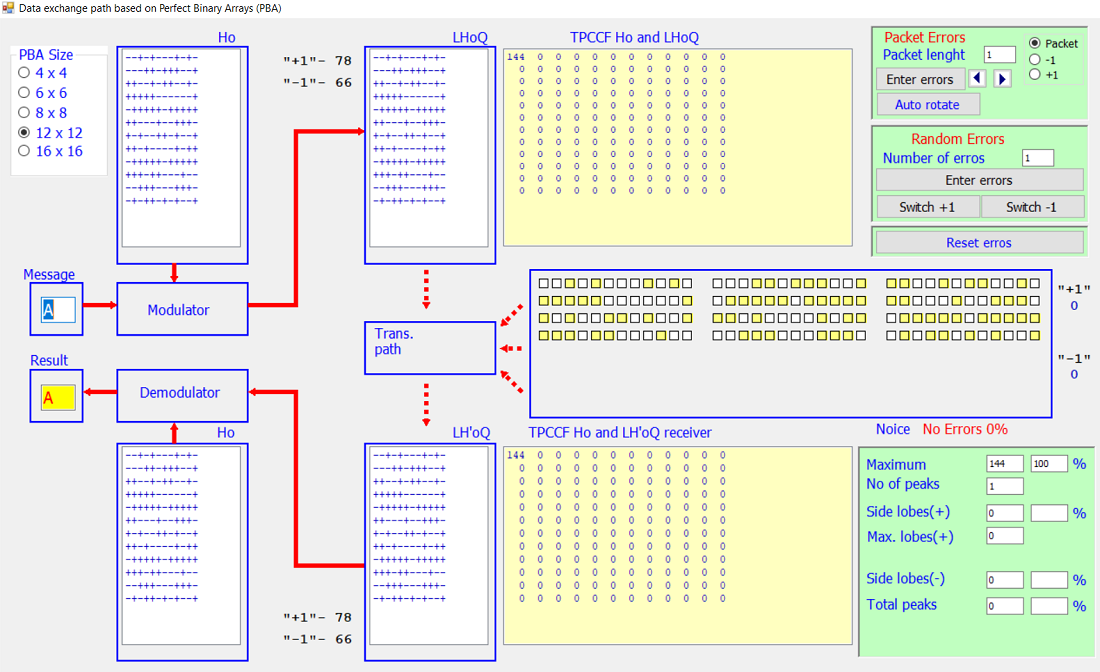

Об’єктом дослідження є інноваційний метод виправлення помилок, у якому використовуються досконалі двійкові решетки (ДДР), потужний математичний інструмент з унікальними властивостями, які роблять його ідеальним для виправлення помилок. Дослідження спрямоване на вивчення впливу некорельованих помилок змішаного типу у шляху обміну даними, що дозволяє його використання у смарт-технологіях з обмеженими обчислювальними можливостями. Ефективність підходу підтверджується моделюванням та порівнянням з іншими методами виправлення помилок. Для подальшого вивчення структурних, кроскореляційних та дистанційних властивостей ортогональних двовимірних кодів та коригувальних можливостей запропонованого методу розроблено систему інформаційних технологій для передачі даних на основі еквівалентного класу ідеальних двійкових масивів. Запропонована модель оцінює продуктивність що коректує помилки коду на основі ідеальних двійкових масивів за різних умов, у тому числі корельованих та некорельованих перешкод та шляхів обміну даними, побудувати генератор ДДР еквівалентних класів. Проведено експериментальну оцінку що коректує здатність пропонованих двовимірних кодів шляхом моделювання різних передкодових ситуацій, включаючи пакетні та випадкові помилки, для випадків корелюваних та некорельованих перешкод. Використовуючи графічний інтерфейс, користувачі зможуть вводити кількість і тип помилок, визначати, чи є випадковими або пакетними помилками, вручну або в автоматичному режимі, переміщувати помилки по пакету даних і переглядати проміжні результати. Таким чином, комплексний характер цього дослідження можливо позиціювати як перспективний підхід та надійний вибір у галузі виправлення помилок

Посилання

- Lin, S., Costello, D. J. (2001). Error Control Coding. Prentice-Hall. Available at: https://pg024ec.files.wordpress.com/2013/09/error-control-coding-by-shu-lin.pdf

- Belim, S. V., Larionov, I. B. (2020). Noise proof coding based on orthogonal functions. Journal of Physics: Conference Series, 1441 (1), 012034. doi: https://doi.org/10.1088/1742-6596/1441/1/012034

- Kumari, S., Gahalod, L., Changlani, S. (2022). Study of Different Types of Error Detection and Correction Code in Wireless Communication. International Journal of Scientific Research in Science, Engineering and Technology, 9 (3), 448–455. doi: https://doi.org/10.32628/ijsrset2293138

- Patil, A., Darkunde, N. (2018). Algorithmic Approach for Error-Correcting Capability and Decoding of Linear Codes Arising from Algebraic Geometry. Lecture Notes in Networks and Systems, 509–517. doi: https://doi.org/10.1007/978-981-13-0586-3_51

- Huffman, W. C., Pless, V. (2003). Fundamentals of error-correcting codes. Cambridge University Press. doi: https://doi.org/10.1017/cbo9780511807077

- Moon, T. K. (2005). Error Correction Coding. John Wiley & Sons. doi: https://doi.org/10.1002/0471739219

- Salija, P., Yamuna, B., Padmanabhan, T. R., Mishra, D. (2022). A Generic Reliability Based Direct Decoding Algorithm for Turbo Codes. Wireless Personal Communications, 125 (1), 785–801. doi: https://doi.org/10.1007/s11277-022-09577-2

- Sholiyi, A.O. (2011). Irregular Block Turbo Codes for Communication Systems. Swansea University. Available at: https://core.ac.uk/download/pdf/161881205.pdf

- Venkatesh, D. Y., Mallikarjunaiah, K., Srikantaswamy, M. (2022). A Comprehensive Review of Low Density Parity Check Encoder Techniques. Ingénierie Des Systèmes d Information, 27 (1), 11–20. doi: https://doi.org/10.18280/isi.270102

- Süzer, A. E., Oktal, H. (2023). A comparison analysis on forward error correction technology: a future perspective for GNSS. Aircraft Engineering and Aerospace Technology, 95 (8), 1311–1320. doi: https://doi.org/10.1108/aeat-10-2021-0319

- Abdelkareem, A. E. (2022). Hardware considerations of a DSP based wireless coded receiver under limited resources. 2022 International Conference on Intelligent Technology, System and Service for Internet of Everything (ITSS-IoE). doi: https://doi.org/10.1109/itss-ioe56359.2022.9990939

- Saiz-Adalid, L.-J., Gracia-Moran, J., Gil-Tomas, D., Baraza-Calvo, J.-C., Gil-Vicente, P.-J. (2019). Ultrafast Codes for Multiple Adjacent Error Correction and Double Error Detection. IEEE Access, 7, 151131–151143. doi: https://doi.org/10.1109/access.2019.2947315

- Sokolov, A. (2019). Interrelation Between the Class of Bent-Sequences and the Class of Perfect Binary Arrays. Computer Modeling and Intelligent Systems, 2353, 339–349. doi: https://doi.org/10.32782/cmis/2353-27

- Jedwab, J., Li, S. (2022). Group rings and character sums: tricks of the trade. arXiv. doi: https://doi.org/10.48550/arXiv.2211.11986

- Goresky, M., Klapper, A. (2012). Algebraic Shift Register Sequences. Cambridge University Press. doi: https://doi.org/10.1017/cbo9781139057448

- Hedayat, A. S., Sloane, N. J. A., Stufken, J. (1999). Orthogonal Arrays. Springer Series in Statistics. Springer. doi: https://doi.org/10.1007/978-1-4612-1478-6

- Yurish, S. (2019). Advances in Networks, Security and Communications: Reviews, Vol. 2. All Rights Reserved - Standard Copyright License, 145–188. Available at: https://www.lulu.com/shop/sergey-yurish/advances-in-networks-security-and-communications-reviews-vol-2/paperback/product-1gqqegqz.html?page=1&pageSize=4

- Jedwab, J., Mitchell, C., Piper, F., Wild, P. (1994). Perfect binary arrays and difference sets. Discrete Mathematics, 125 (1-3), 241–254. doi: https://doi.org/10.1016/0012-365x(94)90165-1

- Wild, P. (1988). Infinite families of perfect binary arrays. Electronics Letters, 24 (14), 845. doi: https://doi.org/10.1049/el:19880575

- Mazurkov, M., Chechel’nitskii, V. Y. (2003). The classes of equivalent and generative perfect binary arrays for cdma-technologies. Radioelectronics and Communications Systems, 46 (5), 40–46.

- Bomer, L., Antweiler, M. (1990). Two-dimensional perfect binary arrays with 64 elements. IEEE Transactions on Information Theory, 36 (2), 411–414. doi: https://doi.org/10.1109/18.52492

- Mazurkov, M. I., Chechel’nitskii, V. Ya., Murr, P. (2008). Information security method based on perfect binary arrays. Radioelectronics and Communications Systems, 51 (11), 612–614. doi: https://doi.org/10.3103/s0735272708110095

- Pless, V., Huffman, W. C. (Eds.) (1998). Handbook of Coding Theory. Elsevier.

- Dovgyi, S., Kopiika, O. (2022). Standard Model of System Architecture of Enterprise IT Infrastructure. Lecture Notes in Networks and Systems, 181–201. doi: https://doi.org/10.1007/978-3-031-16368-5_9

- Dovgiy, S., Kopiika, O., Kozlov, O. (2021). Architectures for the Information Systems, Network Resources, and Network Services (short paper). Proceedings of the Cybersecurity Providing in Information and Telecommunication Systems II. Volume I. Co-located with International Conference on Problems of Infocommunications. Science and Technology (PICST 2021), 293–301. Available at: https://ceur-ws.org/Vol-3187/short9.pdf

- Pohasii, S., Yevseiev, S., Zhuchenko, O., Milov, O., Lysechko, V., Kovalenko, O. et al. (2022). Development of crypto-code constructs based on LDPC codes. Eastern-European Journal of Enterprise Technologies, 2 (9 (116)), 44–59. doi: https://doi.org/10.15587/1729-4061.2022.254545

- Yevseiev, S., Hryshchuk, R., Molodetska, K., Nazarkevych, M., Hrytsyk, V., Milov, O. et. al.; Yevseiev, S., Hryshchuk, R., Molodetska, K., Nazarkevych, M. (Eds.) (2022). Modeling of security systems for critical infrastructure facilities. Kharkiv: РС ТЕСHNOLOGY СЕNTЕR, 196. doi: https://doi.org/10.15587/978-617-7319-57-2

##submission.downloads##

Опубліковано

Як цитувати

Номер

Розділ

Ліцензія

Авторське право (c) 2023 Pierre Murr, Serhii Yevseiev, Stanislav Milevskyi, Marharyta Melnyk, Vitaliy Katsalap, Yurii Pribyliev, Khazail Rzayev, Andrii Bryla, Oleksandr Shpak, Pavlo Fedorka

Ця робота ліцензується відповідно до Creative Commons Attribution 4.0 International License.

Закріплення та умови передачі авторських прав (ідентифікація авторства) здійснюється у Ліцензійному договорі. Зокрема, автори залишають за собою право на авторство свого рукопису та передають журналу право першої публікації цієї роботи на умовах ліцензії Creative Commons CC BY. При цьому вони мають право укладати самостійно додаткові угоди, що стосуються неексклюзивного поширення роботи у тому вигляді, в якому вона була опублікована цим журналом, але за умови збереження посилання на першу публікацію статті в цьому журналі.

Ліцензійний договір – це документ, в якому автор гарантує, що володіє усіма авторськими правами на твір (рукопис, статтю, тощо).

Автори, підписуючи Ліцензійний договір з ПП «ТЕХНОЛОГІЧНИЙ ЦЕНТР», мають усі права на подальше використання свого твору за умови посилання на наше видання, в якому твір опублікований. Відповідно до умов Ліцензійного договору, Видавець ПП «ТЕХНОЛОГІЧНИЙ ЦЕНТР» не забирає ваші авторські права та отримує від авторів дозвіл на використання та розповсюдження публікації через світові наукові ресурси (власні електронні ресурси, наукометричні бази даних, репозитарії, бібліотеки тощо).

За відсутності підписаного Ліцензійного договору або за відсутністю вказаних в цьому договорі ідентифікаторів, що дають змогу ідентифікувати особу автора, редакція не має права працювати з рукописом.

Важливо пам’ятати, що існує і інший тип угоди між авторами та видавцями – коли авторські права передаються від авторів до видавця. В такому разі автори втрачають права власності на свій твір та не можуть його використовувати в будь-який спосіб.